315过后你仍不知道的手机信息安全提示 从网络与信息安全软件开发视角看

每年的315晚会都会曝光一系列侵害消费者权益的行为,其中信息安全问题屡屡成为焦点。聚光灯熄灭后,许多用户对手机信息安全的认知仍停留在“不点陌生链接”“不扫不明二维码”等基础层面。作为普通用户,我们或许很少思考:手机中那些保护我们安全的软件是如何工作的?又有哪些更深层、更隐蔽的风险是我们尚未察觉的?本文将从网络与信息安全软件开发的内部视角,为你揭示那些在315之外仍至关重要的手机信息安全盲点与防护逻辑。

一、安全软件并非“万能盾牌”,权限管理才是第一道防线

许多用户认为,只要安装了知名安全软件,手机就高枕无忧。但实际上,安全软件本身也需要系统权限来运行监控、扫描等功能。开发过程中,正规安全软件会遵循“最小权限原则”,即只请求必要权限。一些恶意软件或过度索权的APP,常伪装成安全工具,要求通讯录、短信、定位等敏感权限。

提示:安装任何软件前,务必仔细审查权限请求列表。例如,一个手电筒APP要求读取通讯录,这明显不合理。定期检查手机设置中的权限管理,关闭非必要权限。

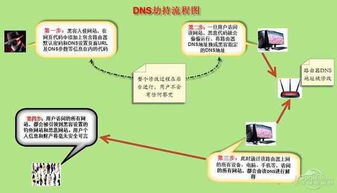

二、公共Wi-Fi的“中间人攻击”:加密软件如何工作?

315曾曝光公共Wi-Fi窃取用户信息的行为,但风险不止于此。在网络与信息安全软件开发中,防御“中间人攻击”是关键课题。当手机连接公共Wi-Fi时,黑客可能伪装成合法热点,截取传输数据。专业安全软件会通过VPN(虚拟专用网络)或端到端加密技术,为数据流建立加密隧道,即使数据被截获,也无法被解密。

提示:在公共场所尽量避免使用无需密码的Wi-Fi。如需使用,可依赖信誉良好的VPN软件,并确保访问的网站采用HTTPS协议(地址栏有锁形图标)。

三、APP后台数据收集:安全软件的“行为分析”技术

许多APP在后台默默收集用户数据,如位置轨迹、使用习惯等,这些数据可能被用于精准广告推送,甚至被非法贩卖。信息安全软件通过“行为分析”技术监控APP活动,识别异常行为(如频繁上传数据到陌生服务器)。开发这类软件需结合机器学习算法,区分正常与恶意行为。

提示:定期检查手机电池和流量使用情况,异常耗电或流量激增的APP可能正在后台活跃。使用安全软件的隐私检测功能,限制APP自启动和后台运行权限。

四、系统更新与漏洞修复:安全开发的持续博弈

手机系统漏洞是黑客入侵的重要入口。315曝光的安全事件常涉及已知但未修复的漏洞。信息安全软件开发团队会密切跟踪漏洞信息,通过补丁或实时防护模块进行防御。许多用户忽视系统更新,导致手机长期暴露于风险中。

提示:及时安装手机系统和重要APP的官方更新。可启用安全软件的“漏洞扫描”功能,定期检测潜在风险。对于已停止系统更新的旧型号手机,建议减少敏感操作(如网银交易)。

五、二维码与短链接的“伪装术”:动态检测引擎的应对

恶意二维码或短链接可能导向钓鱼网站或自动下载病毒。安全软件采用动态检测引擎,在用户点击链接或扫描二维码时,实时分析目标网站的安全性,拦截恶意内容。开发这类功能需建立庞大的恶意网址数据库,并结合实时爬虫技术更新数据。

提示:扫描二维码前,先用安全软件提供的“扫码防护”功能进行预检查。对来历不明的短链接,切勿直接点击,可通过安全软件的长链接还原功能查看真实地址。

六、生物识别数据的安全存储:本地加密的重要性

指纹、面部识别等生物信息一旦泄露,后果极其严重。正规手机厂商和安全软件会将这类数据加密后存储在手机本地芯片中,而非上传到云端。软件开发中,采用硬件级加密技术(如TEE安全环境)确保数据不被窃取。

提示:谨慎使用第三方APP的生物识别登录功能,优先选择手机系统内置的认证方式。避免在非官方渠道下载涉及生物识别的应用。

主动防护意识与技术工具的结合

315晚会提醒我们风险的存在,但真正的安全防护依赖于日常的主动实践。作为用户,我们应像信息安全开发者一样思考:理解技术背后的原理,培养审慎的数字习惯。选择经过权威认证的安全软件,并保持其更新。在这个数据无处不在的时代,手机信息安全不仅是一场技术博弈,更是一种现代生活的必备素养。从权限管理到加密连接,从漏洞修复到行为监控,每一个细节都构筑着我们数字生活的隐形护盾。

如若转载,请注明出处:http://www.vertiv-will.com/product/42.html

更新时间:2026-04-26 14:28:13